O Pegasusie napisano już wiele. Program szpiegowski ogół społeczeństwa poznaje głównie dzięki przekazom medialnym. Ale pojawia się też obawa, czy nasz własny telefon nie został nim zainfekowany. Teraz wykryto łatwiejszy sposób, by się o tym przekonać.

Do tej pory analiza, która miała potwierdzić zainfekowanie urządzenia Pegasusem, przeprowadzana na kopiach zapasowych urządzenia. Zajmowało się tym m.in. Citizen Lab. Wykorzystywano do tego narzędzie od Amnesty International zwane MVT.

MVT operuje na znanych wskaźnikach IoC, by potwierdzić przejęcie urządzenia przez oprogramowanie szpiegujące. Nie jest to jednak prosta sprawa. Analiza ruchu sieciowego jest procesem żmudnym. Do tego metoda nie daje prostych odpowiedzi.

Nowy sposób wykrywania Pegasusa

Na nowy sposób sprawdzenia, czy telefon zainfekowany jest Pegasusem, wpadli badacze z Kaspersky Labs. Zauważyli oni, że badanie takie można przeprowadzić analizując tylko logi systemu związane z wyłączeniem systemu operacyjnego.

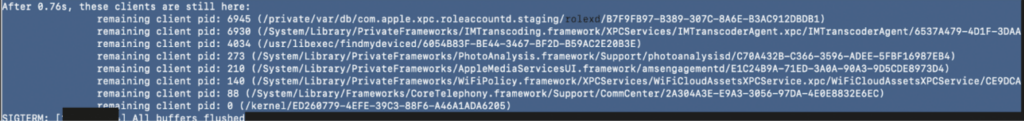

Reboot na urządzeniu, które zostało zainfekowane Pegasusem pokazuje lekkie opóźnienie w procesie wyłączania. Podobnie sprawa wygląda, gdy telefon został zainfekowany Predatorem.

Ślad infekcji Pegasusem widoczny jest w logach

Następnie można przeprowadzić analizę logów, co potwierdzi infekcję.

Kaspersky opublikował też narzędzie, które umożliwia taką analizę. Chociaż biorąc pod uwagę obecną sytuację geopolityczną i ewentualne zagrożenie cyberbezpieczeństwa, należy być ostrożnym z wykorzystywaniem narzędzi pochodzących z rosyjskiej firmy.

Cała procedura ma jeden minus. Wymaga częstego rebootowania urządzenia w celu wygenerowania logu. Ale jeśli ktoś naprawdę obawia się, że telefon jest zainfekowany programem szpiegujący, ta niedogodność na pewno mu nie przeszkodzi w sprawdzeniu tego.

Źródło: Sekurak

Czytaj także: